みなさん、こんにちは。インサイドセールスを担当している小林です。

先日、営業技術を担当している五十嵐さんの「〇〇を可視化してみた」というブログ記事を見て、技術的に詳しくない私でも何か可視化できないかと考えました。

色々とブログ記事の案を検討してみた結果、

EasyBlocks Syslogにたまったログの可視化を生成AI(Claude)を利用してやってもらおう!

そう考えて、まずは検証環境のEasyBlocks Syslogにたまったログを確認しました。

すると1時間分だけでもかなりのログ量だということが判明…。大量のログをClaudeで分析できるのか、Claude側のファイルアップロード制限も一旦確認。

Claudeのファイル制限は下記のとおりでした。

▼ファイル制限-チャットアップロード

・ファイルサイズ:ファイルあたり 30MB

・ファイル数:チャットあたり最大 20ファイル

・画像の寸法:最大 8000×8000ピクセル

出典:Claudeへのファイルアップロード — Claudeサポート

普通にやったらファイル制限を超えてしまうのでどうしようかな〜とログを眺めていたところ、「Rejected at IN〜」というログが多数あることに気が付きました。

これはルーターの「TCP接続の拒否(Rejected)」のログです。

そこで、EasyBlocks Syslogのフィルタリング機能を利用して、ルーターのIPアドレスとキーワード「Rejected」で抽出し、CSVで9,999件をダウンロード。このダウンロードしたものをClaudeに可視化してもらうことにしました。

▼EasyBlocks Syslogフィルタリングの設定についてはこちら

https://docs.plathome.co.jp/docs/easyblocks/syslog/syslog_rule/

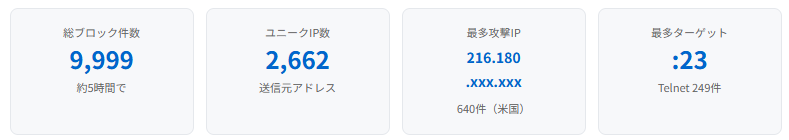

可視化の結果 — データ概要

ClaudeにCSVをアップロードしたところ、送信元IPアドレスや宛先ポート番号を自動で解析してくれました。まず全体のサマリーはこちらです。

📋 データ概要

分析期間:2026年3月23日 06:46〜11:40(約5時間)

ログ件数:9,999件

※ すべて「拒否済み」のログです。実際の侵入には至っていません。

約5時間で9,999件のブロックを確認。

「インターネットにつながっているだけで、これだけ来るんだ…」というのが率直な感想でした。

送信元IPを分析してみた

突出した攻撃元IP

件数でランキングしてみると、上位IPへの集中が目立ちます。

1位の 216.180.xxx.xxx は単独で640件、2〜3位のルーマニアIPは合わせて605件です。

「アメリカからが多い」と見えますが、攻撃者がAWSやDigitalOceanなど米国のクラウドVPSを踏み台として使っているためとのことです。

IPの所在地=攻撃者の場所とは限らない点に注意が必要です。

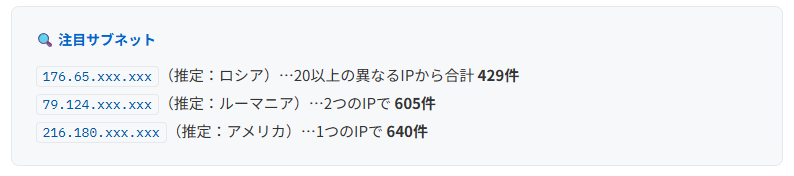

同じサブネットからの集中攻撃

さらに詳しく見ると、同一サブネット内の複数IPが分散して攻撃しているケースが目立ちました。

特に 176.65.xxx.xxx は20以上のIPが同一ブロックに並んでいます。1つのIPをブロックしてもすぐ別のIPから来る動きで、ボットネットの典型的な構成のようです。

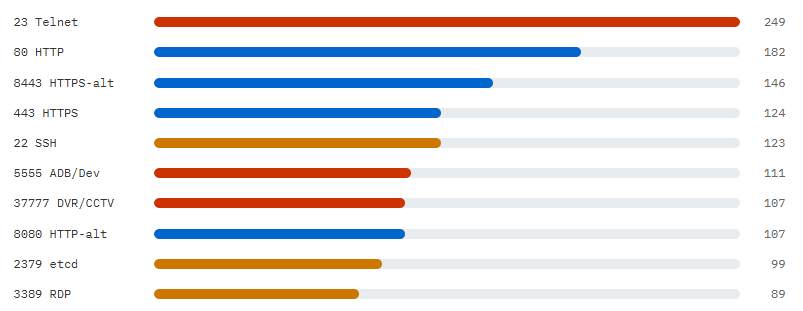

何を狙っていたのか — ポート分析

次に、宛先ポートを集計してみました。狙われているポートを見ると、攻撃の「目的」がぼんやり見えてきます。

最多は Telnet(23番)249件。古いルーターやIoT機器への侵入を試みる、いわゆるMirai型ボットネットの典型的な動きです。SSH(22番)やRDP(3389番)へのアクセスも多く、デフォルトパスワードや弱い認証情報を片っ端から試す総当たり攻撃と考えられます。

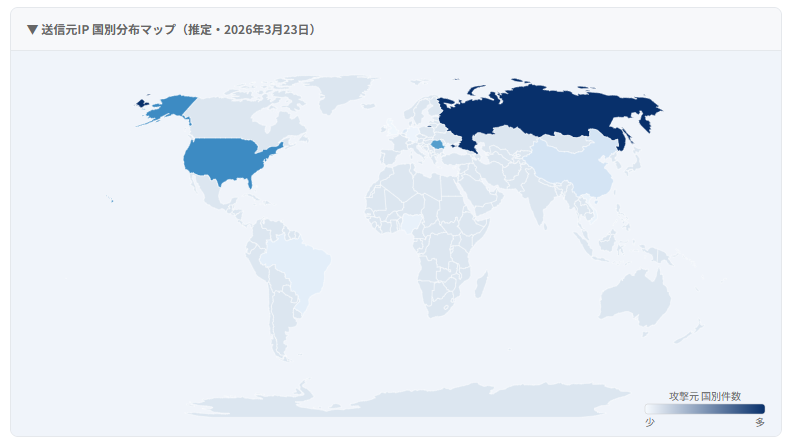

世界地図に落としてみた — 国別分析

送信元IPをジオロケーション(推定)で国別に集計し、世界地図に可視化しました。色が濃いほど件数が多い国です。

ロシア・アメリカ・ルーマニアの上位3か国で全体の大半を占めています。前述のとおり「アメリカ発」が多いのは、クラウドVPSを踏み台にしている影響とみられます。

まとめ

今回、EasyBlocks SyslogのフィルタリングでCSVを抽出し、Claudeに可視化してもらったことで、漠然と「来てるんだろうな」と思っていた不正アクセスの実態が、かなり具体的に見えるようになりました。

技術的に詳しくない私でも、EasyBlocks SyslogのフィルタリングとClaudeを組み合わせるだけで、ここまで可視化できたのは正直驚きでした。

「ログは取っているけど、中身はほとんど見ていない」という方は、ぜひ一度試してみてください!